امنیت IoT | راهنمای جامع و کاربردی اینترنت اشیا

اینترنت اشیا (IoT) در حال تغییر شکل دنیای دیجیتال و فیزیکی ماست؛ اما امنیت آن یکی از بزرگترین چالشهاست. دستگاههای هوشمند اگر ایمن طراحی نشوند، به دروازهای برای حملات سایبری و حتی تهدیدهای فیزیکی تبدیل میشوند. در این مقاله بهصورت جامع تمام ابعاد امنیت IoT را بررسی میکنیم.

چرا امنیت IoT حیاتی است؟

با رشد میلیاردها دستگاه متصل، سطح حمله (Attack Surface) بهشدت افزایش یافته است. هک دوربینهای امنیتی، نفوذ به سنسورهای صنعتی و کنترل از راه دور تجهیزات پزشکی تنها نمونههایی از خطرات هستند.

نکته: امنیت IoT نه یک گزینه اضافی، بلکه بخشی جداییناپذیر از طراحی و توسعه محصول است.

تهدیدهای رایج در IoT

- رمزنگاری ضعیف یا استفاده از کلیدهای پیشفرض

- فقدان بهروزرسانی نرمافزار (Firmware Updates)

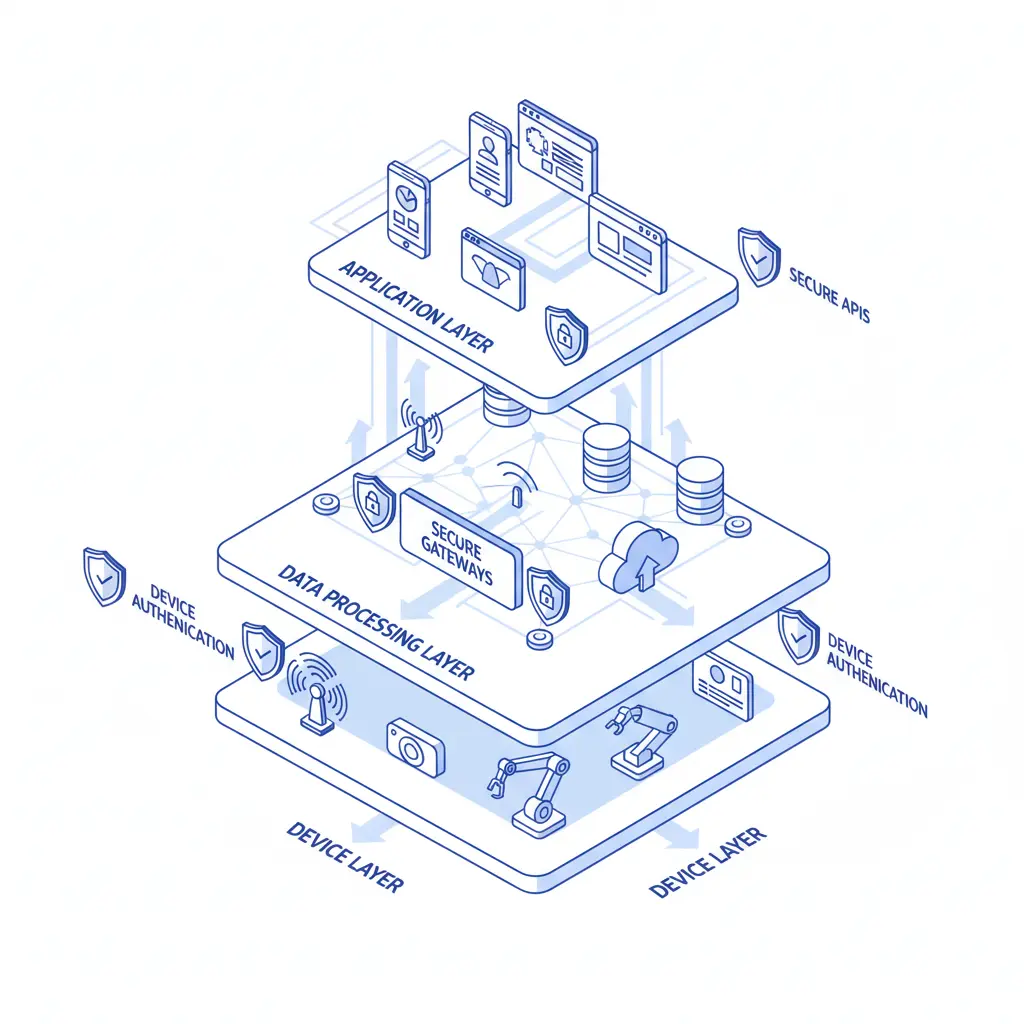

- ارتباطات ناامن (بدون TLS یا DTLS)

- دسترسی فیزیکی مهاجم به دستگاه

- APIها و سرویسهای ابری بدون احراز هویت قوی

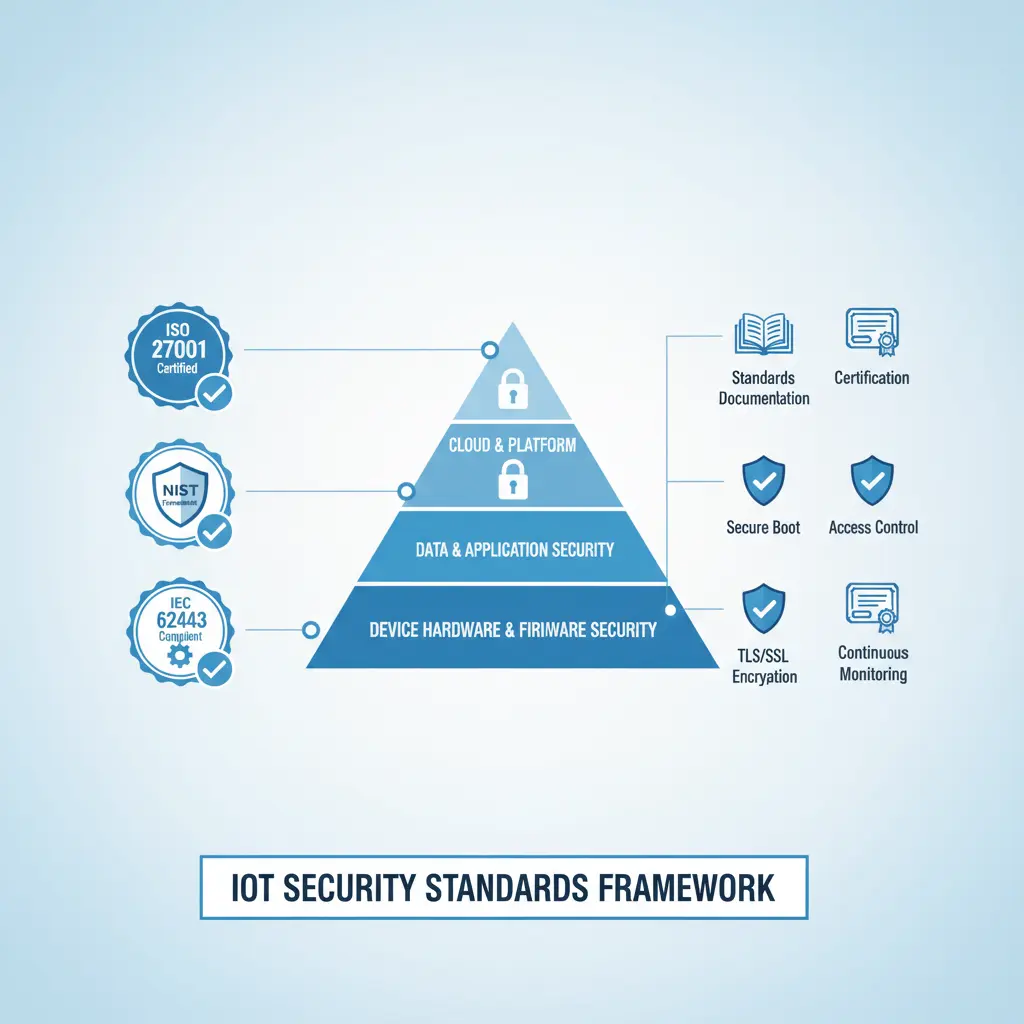

چارچوبها و استانداردهای مدرن امنیت IoT

چند چارچوب معتبر جهانی برای ایمنسازی IoT وجود دارد:

- OWASP IoT Top 10: شناسایی رایجترین آسیبپذیریها

- Zero Trust Security: اصل «هیچ دستگاهی مورد اعتماد نیست»

- Secure by Design: امنیت از مرحله طراحی تا اجرا

- ISO/IEC 27001 و 30141: استانداردهای بینالمللی مدیریت امنیت

پروتکلهای امن در IoT

MQTT

پروتکل محبوب ارتباطی در IoT. برای امنیت باید از TLS 1.3 و احراز هویت متقابل (Mutual Authentication) استفاده شود.

CoAP

پروتکل سبک مبتنی بر UDP. استفاده از DTLS برای جلوگیری از حملات بازپخش و رمزنگاری داده ضروری است.

LwM2M

برای مدیریت و بهروزرسانی ایمن دستگاهها بهکار میرود. این پروتکل امکان ثبت، پایش و آپدیت امن را فراهم میکند.

معماری امن برای IoT

- لایه سختافزار: Secure Boot، تراشه TPM

- لایه سیستمعامل: محدودسازی سرویسها و استفاده از میکروکرنلهای امن

- لایه شبکه: استفاده از فایروالهای IoT و رمزنگاری ارتباطات

- لایه ابر: احراز هویت مبتنی بر توکن، مدیریت کلید و مانیتورینگ

DevSecOps و چرخه عمر دستگاه

امنیت باید بخشی از CI/CD باشد:

- امضای دیجیتال فریمور قبل از انتشار

- اعتبارسنجی بهروزرسانی روی دستگاه

- Rollback امن در صورت شکست آپدیت

- لاگینگ متمرکز و تحلیل رفتار مشکوک

چکلیست امنیت IoT

- استفاده از TLS 1.3 در ارتباطات

- اجرای Secure Boot و Firmware Signing

- مدیریت کلید با TPM یا HSM

- آپدیت امن OTA با rollback

- تست نفوذ دورهای طبق OWASP

نتیجهگیری

امنیت IoT یک فرآیند مداوم است. اگر طراحی امن، پروتکلهای مطمئن، مدیریت چرخه عمر و فرهنگ DevSecOps را ترکیب کنید، میتوانید اعتماد کاربران را جلب و ریسک حملات را کاهش دهید.