Magic Lantern — تاریخچه، عملکرد، نمونههای استفاده و راهکارهای دفاعی

در این مقاله بهصورت فنی و حقوقی بررسی میکنیم «Magic Lantern» چیست، چطور کار میکند، چه سازمانهایی (اعم از گزارششده) از آن استفاده کردهاند، بحثهای حقوقی پیرامونش چیست، و در نهایت چگونه میتوان از سیستمها در برابر کلیدلاگرهای دولتی یا مخرب محافظت کرد.

- معرفی و تعریف

- تاریخچهٔ ظهور و گزارشهای اولیه

- چطور Magic Lantern کار میکرد؟ (روشهای نفوذ و جمعآوری)

- نمونههای استفاده و سازمانهای مرتبط

- واکنش شرکتهای امنیتی و بحث اخلاقی / حقوقی

- نمونههای مدرن و ابزارهای معادل

- چگونه از خود محافظت کنیم؟

- نتیجهگیری و منابع

۱. معرفی و تعریف

«Magic Lantern» نامی است که در اوایل دههٔ ۲۰۰۰ میلادی به یک نرمافزار ثبت کلید (keylogger) نسبت داده شد که گفته میشد توسعهٔ آن توسط افبیآی (FBI) صورت گرفته است تا در موارد خاصی با مجوز قضایی اطلاعات ورودی صفحهکلید مظنونان (مانند رمزها یا passphraseهای PGP) را جمعآوری کند. این پروژه از همان ابتدا بحثبرانگیز بود زیرا ابزارهای ثبت کلید ذاتاً همهچیز را ضبط میکنند و میتوانند به حریم خصوصی افراد آسیب بزنند.

۲. تاریخچهٔ ظهور و گزارشهای اولیه

گزارشهای خبری نخستین بار در نوامبر ۲۰۰۱ منتشر شدند که بهتفصیل از توسعهٔ ابزاری صحبت میکردند که میتواند از طریق پیوست ایمیل یا روشهای مشابه روی سیستم هدف نصب شود و با ثبت کلید، عبارت عبوریِ رمزنگاری (مثلاً PGP passphrase) را استخراج کند. بعد از گزارشها، مقامات قضایی و رسانهها واکنش نشان دادند و افبیآی تأیید کرد روی چنین فناوریای کار میشود اما اظهارنظرهای عمومی محدود بود.

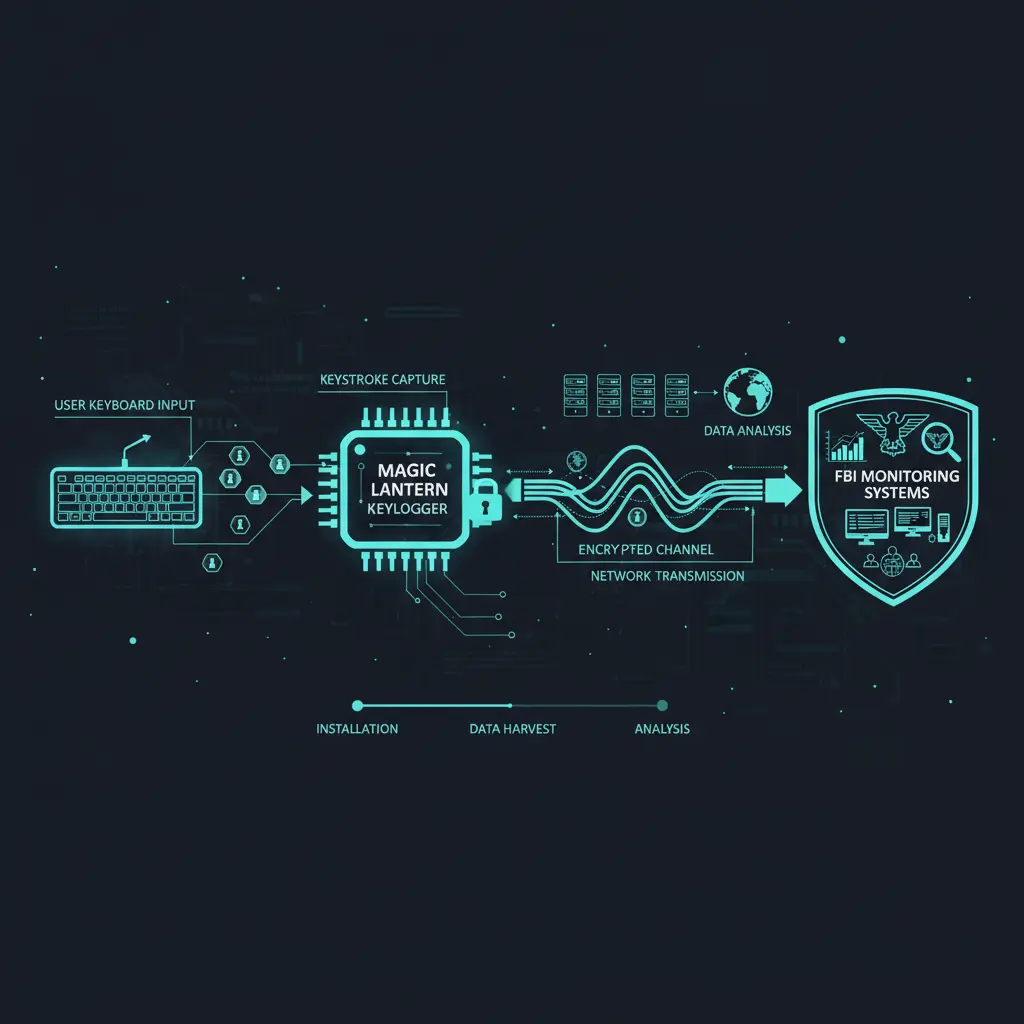

۳. چطور Magic Lantern کار میکرد؟

طبق گزارشها و بررسیهای فنی موجود، ویژگیهای کلی کلیدی شامل موارد زیر بوده است:

- نصب از راه دور: میتواند با باز کردن یک پیوست یا سوءاستفاده از آسیبپذیریهای سیستم نصب شود.

- ثبت کلیدها (Keylogging): ثبت تمام کلیدهای فشردهشده یا کلیدهای مرتبط با فرآیندهای رمزنگاری برای دستیابی به اطلاعات خاص (مثل رمز عبور PGP).

- انتقال یا ذخیرهٔ دادهها: در برخی گزارشها مشخص نبود که دادهها فوراً منتقل میشوند یا محلی ذخیره شده و بعداً بازیابی میگردند — و همین ابهام دغدغهٔ بزرگی برای حریم خصوصی ایجاد کرد.

۴. نمونههای استفاده و چه سازمانهایی گزارش شدهاند

نکتهٔ مهم: اسناد عمومیِ قابل استناد دربارهٔ استفادهٔ رسمی و گستردهٔ Magic Lantern محدود است؛ اما در گزارشهای خبری و اسناد بررسیشده موارد زیر مطرح شدهاند:

- FBI — خودِ افبیآی بهعنوان توسعهدهندهٔ اصلی این پروژه معرفی شده است و گزارشها نشان میدهد ابزارهایی از این دست در چارچوب پروندههای مشخص (مثلاً تحقیقات جنایی سازمانیافته) بهکار رفته یا دستکم آزمایش شدهاند. یکی از پروندههای مطرح مربوط به استفادهٔ ابزارهای ثبت کلید در تعقیب اعضای مافیا / جرایم سازمانیافته بوده است.

- شرکتهای امنیتی / آنتیویروس — واکنش شرکتهای آنتیویروس در زمان افشای Magic Lantern بحثبرانگیز بود؛ گزارشهایی وجود دارد که شرکتهایی مانند Network Associates (سازندهٔ McAfee) با مقامات در تماس بودهاند (این موضوع مناقشهبرانگیز است و شرکت مورد اشاره رسماً تماس را تکذیب کرد). این بحث نشان داد که حتی همکاری یا عدم همکاری صنعت با اجرای چنین ابزارهایی میتواند مسئلهساز باشد.

- مراجع قضایی / اجرای قانون محلی — بعضی گزارشها از آزمایش یا بهکارگیری ابزارهای مشابه (مانند CIPAV یا نسخههای دیگری از ابزارهای شنود) در پروندههای تحقیقی خبر میدهند؛ اغلب این بهکارگیریها زیر پوشش احکام قضایی صورت گرفته است، اما شفافیت عمومی بسیار محدود است.

۵. واکنش شرکتهای امنیتی و بحث اخلاقی / حقوقی

افشای Magic Lantern منجر شد بحثهای گستردهای دربارهٔ اخلاق و قانونمداری بهوجود بیاید: آیا آنتیویروسها باید رفتار متفاوتی در برابر ابزارهای شبکهای دولتی داشته باشند؟ آیا استفاده از keylogger با حکم قضایی هم موجه است؟ محققان حقوقی هشدار دادند که حتی استفادهٔ محدود میتواند به شمول گستردهٔ دادهها منجر شود و مسائلی مانند چهارمین متمم (در ایالات متحده) را مطرح کند.

۶. ابزارهای مدرن و معادلها

ابزارهایی که از نظر عملکرد با Magic Lantern مقایسه شدهاند یا در ادامهٔ مسیر تکامل یافتهاند شامل CIPAV (ابزار شناسایی و جمعآوری اطلاعات) و مجموعهٔ گستردهتری از «توسعههای هکِ قانونی» هستند که سازمانهای اجرای قانون برای شناسایی اهداف استفاده میکنند. این ابزارها طیف متنوعی از قابلیتها دارند — از جمعآوری مشخصات شبکه تا گرفتن اسکرینشات و تحلیل دادهها.

۷. چگونه از خود محافظت کنیم؟ (فنی و عملی)

اگرچه ابزارهای مورد استفادهٔ نهادهای قانونی معمولاً با حکم قضایی و در شرایط خاص بهکار میروند، ولی تکنیکهایی که برای حفاظت شخصی توصیه میشود، برای همه کاربرد دارد:

- بهروزرسانی منظم سیستم و نرمافزارها: بسیاری از بدافزارها از آسیبپذیریهای شناختهشده سوءاستفاده میکنند. نگهداری وصلهها (patch) ریسک نصب از راه دور را کاهش میدهد.

- استفاده از احراز هویت چندعاملی (MFA): حتی اگر کلیدها یا رمزها در معرض قرار بگیرند، MFA میتواند سد مهمی باشد.

- رمزنگاری امن با توکنهای سختافزاری: برای محافظت از کلیدهای خصوصی و passphraseها، استفاده از توکنهای سختافزاری (مثل YubiKey) یا کلیدهای ذخیرهشده خارج از دستگاه توصیه میشود—زیرا keyloggerها معمولاً توانایی گرفتن دادهای را که مستقیم داخل سختافزار وارد نمیشود، ندارند.

- نصب و بررسی دورهای با ابزارهای آنالیز فرآیندها: ابزارهای مدرن EDR/XDR میتوانند الگوهای رفتار مشکوک را شناسایی کنند؛ از جمله پردازههایی که بهطور مکرر کیلاگینگ انجام میدهند یا به سرور خاصی دیتا ارسال میکنند.

- آگاهیسازی کاربران و عدم باز کردن پیوستهای مشکوک: بسیاری از نصبها از باز شدن پیوستهای ایمیل یا کلیک روی لینکهای فیشینگ آغاز میشوند.

۸. نتیجهگیری

«Magic Lantern» نمادی از تقابل میان نیازهای اجرای قانون برای کشف جرم و نگرانیهای حریم خصوصی است. از یک سو ابزارهای فنی میتوانند در پروندههای پیچیده کمککننده باشند، از سوی دیگر ذات ابزارهایی مثل keylogger (که همهٔ ورودیهای کاربر را ثبت میکنند) میتواند به سوءاستفاده یا نقض گستردهٔ حریم خصوصی منجر شود. پاسخ مناسب نیازمند شفافیت قضایی، نظارت مستقل و توسعهٔ تکنیکهای محافظتی (مثل استفاده از MFA و سختافزار امن) است.

- صفحهٔ ویکیپدیا — Magic Lantern (خلاصه و مرجعشده).

- گزارش CBS / اخبار اصلی (نوامبر ۲۰۰۱) دربارهٔ گزارشهای اولیه.

- تحقیقات حقوقی: «The Magic Lantern Revealed» (مقالات حقوقی دانشگاهی که پیامدهای قانونی را بررسی کردهاند).

- مقالههای تاریخی/تحقیقی دربارهٔ ابزارهای FBI و تکامل روشها (Wired و تحلیل تاریخی).

- فایلها و مستندات فاششده یا درخواستی از طریق FOIA که تصویر فنیتری ارائه میدهند (مستندات مربوط به پروژههای مشابه).